Phishingové kampaně zneužívající uživatelské informace v odkazech

Kyberzločinci oživili přehlíženou funkci webových URL — symbol @, běžně spojovaný s emailovými adresami — a využívají jej nyní k maskování odkazů na své škodlivé webové stránky.

Staré dobré phishingové triky se znakem @

Znovu objevená phishingová metoda používá URL, které obsahují legitimně vypadající doménová jména následovaná symbolem @, například [email protected]. Na první pohled se tato URL zdá být spojena s důvěryhodným webem google.com. Skutečné cílové místo odkazu je však redamp.io, nikoli doména, na kterou to zdánlivě vypadá.

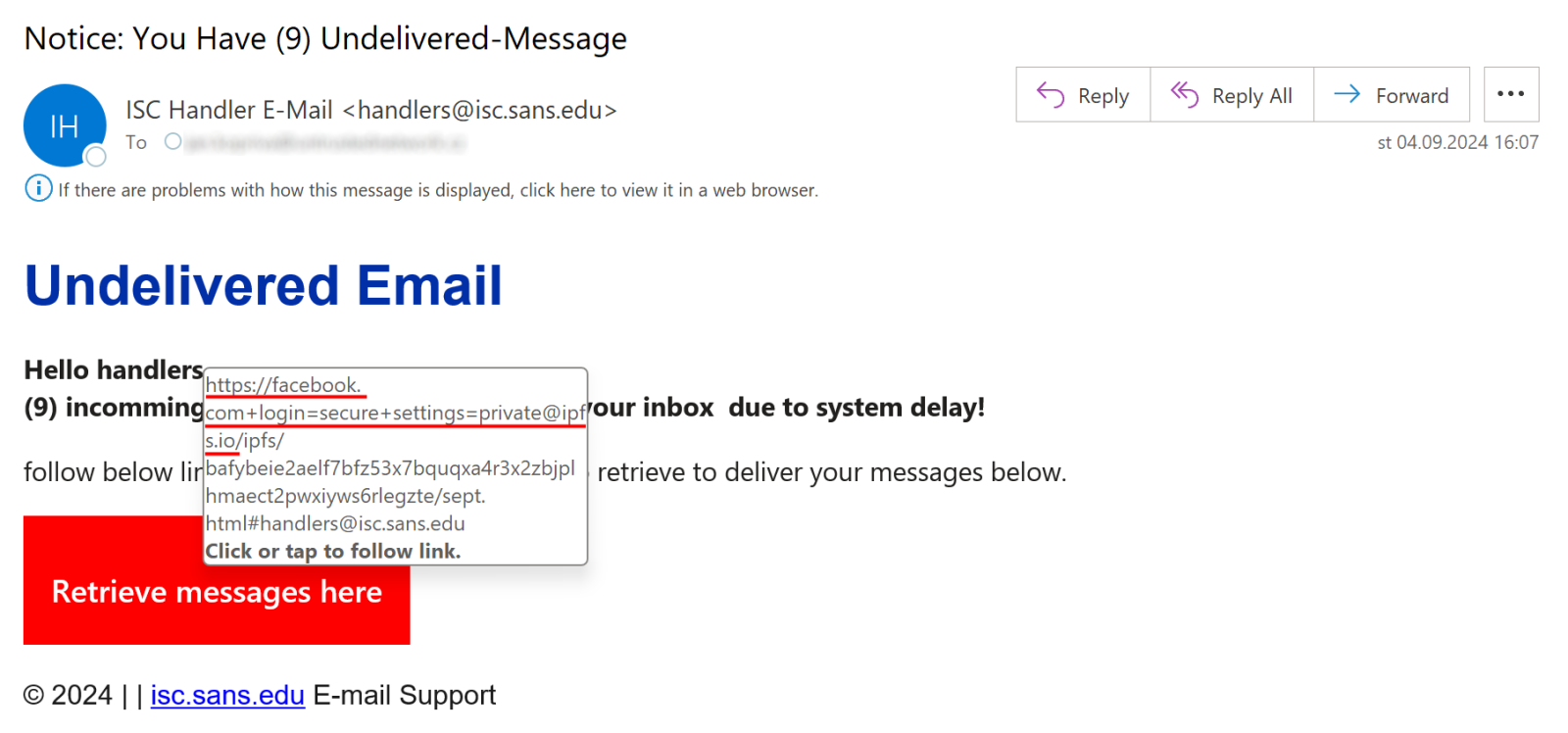

Nejnovější případ byl zachycen Internet Storm Center . Na obrázku níže můžete vidět phishingový email, který obsahuje velmi dlouhý odkaz začínající https://facebook.com

Následují další slova jako login, secure, settings a private, vzbuzující dojem, že jde o legitimní odkaz.

Celý odkaz může na první pohled působit nesmyslně a nefunkčně, ale útočníci přesně vědí, co dělají. Odkaz v těle emailu je precizně vytvořen tak, aby byl platný a mohl být otevřen většinou webových prohlížečů bez dalšího varování nebo interakce uživatele.

Pokud jsou lidé alespoň trochu vzdělaní a kontrolují internetové odkazy, obvykle začínají číst zleva a pokračují doprava. Pokud narazí na slova vypadající legitimně, často přestanou kontrolovat a na odkaz kliknou. Útočníci si jsou toho vědomi a snaží se, aby odkaz vypadal co nejautentičtěji.

Jak poukazuje Malwarebytes ve svém článku, odkazy mohou být také velmi složité a nečitelné. Například: https://$%^&;****((@bit.ly/3vzLjtz#ZmluYW5jZUBuZ3BjYXAuY29t

Tento druh maskování má za cíl zmást uživatele, kteří poctivě kontrolují odkazy v tělech příchozích emailů. Uživatel může hodnotit změť znaků a symbolů jako něco, co nemusí kontrolovat, protože to na první pohled vypadá jako součást počítačového zdrojového kódu, a tedy nic, co by mělo zajímat běžného uživatele.

Další příklad ukazuje, že podvodné odkazy stejného typu lze najít i na sociálních sítích. Zde se útočníci neobtěžovali maskovat, ale neškolený uživatel nemusí být schopen rozeznat rozdíl od normálního odkazu.

Jak zůstat v bezpečí?

Co můžete udělat, abyste se co nejúčinněji chránili proti tomuto typu podvodu?

-

Naše mobilní aplikace Redamp.io obsahuje funkci Safe Surfing , která efektivně chrání proti nejnovějším hrozbám, jako je phishing nebo malware.

-

Pečlivě zkoumejte odkazy: Místo toho, abyste přes ně jen přejížděli myší, proveďte preventivní opatření a manuálně zadávejte URL přímo do svého prohlížeče.

-

Vyhněte se klikání na jakékoli odkazy, které se zdají být podezřelé nebo pocházejí z nevyžádaných emailů.

-

Buďte opatrní s URL obsahujícími symbol

@: Pokud narazíte na URL obsahující@, zvláště když následuje dobře známé doménové jméno, postupujte opatrně. Takové URL jsou často používány ve phishingových schématech. -

Řiďte se doporučeními na naší stránce , která popisuje další typy phishingu.